У попередні роки кіберзлочинці часто діяли з мотивом “зробити це для розваги”, займаючись зловмисною діяльністю виключно заради розваги або створення хаосу. Сьогодні ними керує прибуток, і вони перетворюються на раціональних бізнес-суб’єктів, які шукають масштабовані,

повторювані процеси для отримання стабільного доходу. Така зміна мотивації дещо спростила прогнозування їхньої поведінки, оскільки їхні дії тепер ґрунтуються на стратегічних цілях, а не на непередбачуваних забаганках.

У 2024 році очікується, що загроза з боку Ransomware продовжить набувати більш стратегічного характеру, що є продовженням тенденції, яку спостерігали вперше в 2022 році і яка набирала обертів протягом 2023 року, при цьому були численні попередження, включаючи

експлуатацію уразливості CitrixBleed. За прогнозами, ця тенденція може досягти свого піку в цьому році.

Ransomware – це вид зловмисного програмного забезпечення (зловмисний софт), яке захоплює доступ до комп’ютера чи файлів користувача і шифрує їх, після чого вимагає викуп за розшифрування. Це означає, що користувач не може отримати доступ до своїх даних, поки не заплатить вимаганий викуп зловмисникам, які зазвичай вимагають гроші у криптовалюті, такі як Bitcoin. Ransomware може бути надіслано через електронну пошту, веб-сайти, зловмисні оголошення або інші способи інфікування комп’ютерів

1. Прискорення стратегічного Ransomware з уразливостями “Zero-Day”

У 2024 році зловмисники продовжуватимуть шукати нові можливості, оперативно використовуючи щойно виявлені вразливості протягом 24 годин. Скомпрометувавши багато мереж за допомогою автоматизованих сканерів, вони вручну сортуватимуть їх, щоб визначити оптимальний спосіб монетизації та вибрати відповідний режим атаки. Оскільки компанії все частіше застосовують пріоритетне виправлення та швидке реагування, більш досвідчені групи зі значними ресурсами почнуть інвестувати у реальні вразливості нульового дня, оминаючи необхідність чекати на доступність коду для підтвердження концепції (PoC).

Групи зловмисників і надалі зосереджуватимуться на корпоративному програмному забезпеченні. До цієї тенденції повинні адаптуватися як постачальники, так і замовники корпоративного ПЗ. Окрім широкого розповсюдження, корпоративне програмне забезпечення виділяється як основна ціль через традиційні цикли обслуговування. На відміну від повністю автоматизованих і безперебійних механізмів оновлення, що переважають у побутовому програмному забезпеченні, такому як браузери або офісні додатки, корпоративне програмне забезпечення, як правило, дотримується більш консервативного, поетапного підходу до виправлення помилок. Це створює “вікно можливостей” для зловмисників, і їхні зусилля, швидше за все, будуть спрямовані на те, щоб максимально збільшити тривалість цього “вікна”. Традиційний підхід до життєвого циклу корпоративного програмного забезпечення, можливо, доведеться трансформувати, щоб впоратися зі зростаючим тиском з боку зловмисників.

Враховуючи час, необхідний для такої адаптації, може виникнути тимчасовий дисбаланс між наступальними та оборонними можливостями. Очікується, що після кількох гучних атак компанії зосередяться на рішеннях для управління ризиками.

2. Оптимізація оцінки та вибору жертв.

Стратегічні атаки, що виконуються хакерами первинного доступу або афілійованими сторонами Ransomware, швидко отримують доступ до сотень і тисяч мереж. Після автоматизованої початкової компрометації відбувається процес ручного сортування, що вимагає додаткового

часу. Цей час очікування дає можливість спеціалістам із захисту виявити та зменшити загрозу, особливо за наявності ефективних засобів виявлення та реагування (XDR або MDR).

Відбір має вирішальне значення для визначення максимального потенційного викупу і найбільш ефективного методу, враховуючи такі фактори, як галузь або розмір компанії. Виробничі та подібні галузі, що залежать від операційної діяльності, є вразливими до розгортання Ransomware, тоді як такі сектори, як охорона здоров’я або юридичні компанії, більш схильні до крадіжки даних. Зловмисники стають дедалі вправнішими в розумінні галузевих особливостей. Ігрові студії, зокрема, повинні залишатися пильними, оскільки у 2024 році очікується зростання кількості атак.

Малі та середні підприємства з обмеженим потенціалом викупу слугують джерелом ділових зв’язків для ескалації атак, часто через VPN/VDI-з’єднання або компрометацію ділової електронної пошти. У цьому сценарії найбільш цінним ресурсом для зловмисників може стати не те, що у вас є, а те, кого ви знаєте. Початкове використання вразливості може скомпрометувати компанію через ланцюжок постачання, навіть якщо вона безпосередньо не використовує уражене програмне забезпечення.

3. Модернізація коду Ransomware

Розробники Ransomware все частіше обирають Rust як основну мову програмування. Rust дозволяє розробникам писати більш безпечний код, водночас ускладнюючи фахівцям з безпеки зворотне проектування та аналіз. Крім того, вона дозволяє розробляти код, який можна компілювати для різних операційних систем. Хоча розробка Ransomware для macOS не передбачається, спостерігається зростаюча тенденція до націлювання на гіпервізори та інші серверні програми.

Замість повного шифрування файлів, код Ransomware надаватиме перевагу переривчастому шифруванню і поступово переходитиме до квантово-стійкого шифрування, такого як NTRU Encryption. Переривчасте шифрування передбачає шифрування лише частини файлу за один

раз, що дає дві ключові переваги: по-перше, засобам безпеки стає складніше виявити атаку через статистичну схожість частково зашифрованого файлу з оригіналом; по-друге, процес шифрування відбувається швидше, що дозволяє Ransomware зашифрувати більшу кількість файлів за певний проміжок часу.

Таким чином, високоякісний код Ransomware стає товаром. Ransomware часто вражають велику кількість систем і величезні обсяги даних. Однак, незважаючи на професійний розвиток, відновлення даних залишається складним завданням, яке не гарантує 100% відновлення. Все більше груп зловмисників переходять до крадіжки даних як до стратегії, визнаючи постійні труднощі з відновленням даних, незалежно від якості коду.

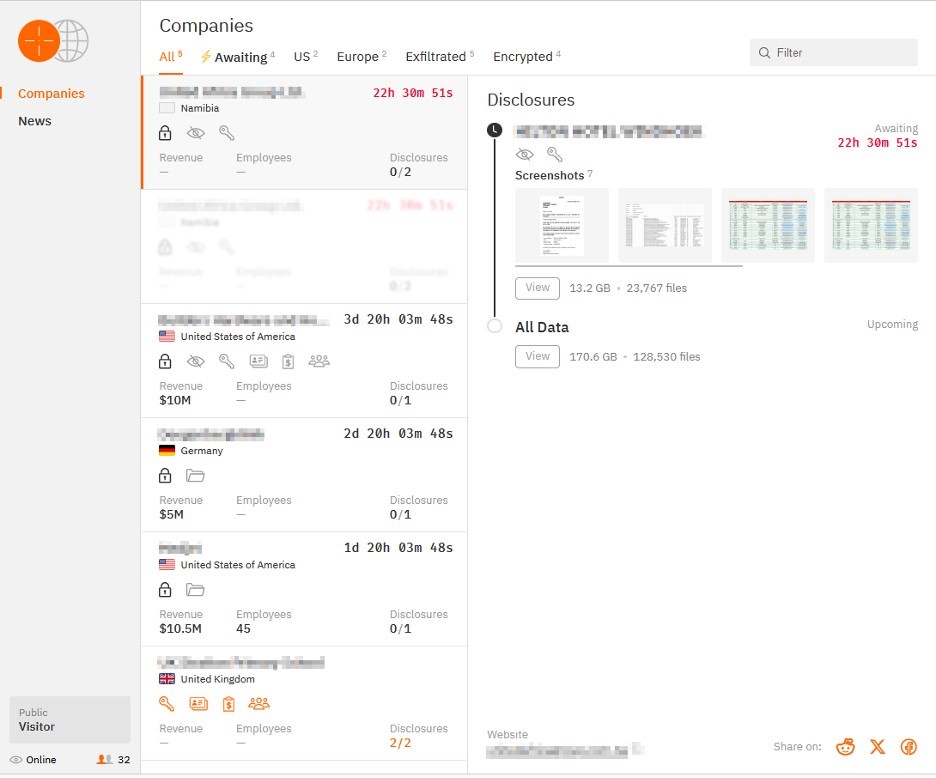

4. Постійний перехід від шифрування Ransomware до крадіжки даних.

Шифрування даних залишається важливою складовою інструментарію сучасних кіберзлочинців, але воно починає виконувати другорядну роль. В останній час спостерігається тенденція до збільшення випадків крадіжок і витоку даних, замість традиційного акценту на використанні Ransomware (за винятком галузей, де важливіше забезпечення доступності, ніж збереження конфіденційності, наприклад, виробництво). Деякі із яскравих прикладів цього напрямку включають CL0P, BianLian, Avos, BlackCat, Hunters International та Rhysida.

Викрадення даних має потенціал для отримання більших винагород порівняно з атаками з використанням Ransomware. Після успішного витоку даних, жертви стикаються з необхідністю прийняти рішення: зберегти дані в таємниці або дозволити зловмисникам опублікувати їх, на

відміну від більш гнучких сценаріїв шифрування даних.

На відміну від Ransomware, викрадення даних не призводить до їх знищення, що дозволяє зловмисникам видавати себе за тестувальників, які нібито проводять домовлене проникнення в систему. Викрадення даних дозволяє жертвам зберігати видимість конфіденційності даних, оскільки зловмисники пропонують непомітно усунути порушення. Кіберзлочинці використовують законодаство та вимоги відповідності стандартам, щоб змусити жертв задовольнити зростаючі вимоги викупу, а деякі жертви можуть вирішити заплатити викуп, щоб

уникнути штрафів або негативного впливу на бренд.

Наприклад, як показують результати дослідження “Оцінка кібербезпеки Bitdefender 2023”, понад 70% респондентів у США заявили, що їм казали тримати порушення в таємниці, а 55% сказали, що вони тримали порушення в таємниці, хоча знали, що про нього потрібно було повідомити. Правоохоронні органи часто отримують доступ до витоків даних від груп зловмисників, які можуть містити інформацію про порушення безпеки, про які не було повідомлено. Оскільки ці зміни тривають, очікується, що контролюючі органи стануть більш уважними до подібних випадків.

5. Зростання рівня складності Ransomware

Перехід від спеціалістів загального профілю до більш специфічних спеціалізацій обумовлений моделлю розподілу прибутку злочинних угруповань, більш точною для бізнес-моделі “Ransomware-as-a-Service” (RaaS). Ці високотехнологічні групи активно набирають нових учасників з передовими навичками та вищою освітою.

Очікується, що в найближчому майбутньому, зіткнувшись з проблемами масштабування, пов’язаними зі стратегічними атаками, групи зловмисників будуть активно набувати навичок з автоматизації. Для отримання максимального викупу необхідне чітке розуміння того, як

працює бізнес, що призводить до посилення уваги до кіберстрахування, відповідності вимогам стандартів та законодавчої експертизи. Це відкриває більше можливостей для нетехнічних фахівців приєднатися до зростаючої злочинної екосистеми.

Групи, які стикаються з проблемами у сфері кібербезпеки, наприклад, BlackCat (діяльність якої нещодавно була зупинена правоохоронними органами та яка була пов’язана з раніше проваленими групами BlackMatter і DarkSide), можливо, вирішать провести ребрендинг, але матимуть проблеми із залученням більш майстерних партнерів, особливо після численних неудач. Деякі групи можуть вирішити продати залишкові активи іншим кіберзлочинцям і зникнути, подібно до того, як це сталося з Hive і Hunters International. Оскільки групи вимагачів все більше полагаються на експертів, їх бренд і репутація починають відігравати важливу роль, що може стати їхньою вразливою стороною у проведенні операцій.

6. Порушення державних технологій групами Ransomware

У 2024 році зростаюча майстерність груп вимагачів призведе до широкого застосування інструментів і методів, які традиційно асоціюються зі злочинцями що спонсоруються державами. Бічне завантаження “DLL sideloading” стане звичайною практикою, а методи “living off the land” залишатимуться основними. Оскільки компанії різних розмірів впроваджують ефективні засоби захисту, такі як MDR і XDR, фінансованим державою групам буде дедалі складніше приховувати свою діяльність, що змусить їх переорієнтуватися на кастомізоване складне шкідливе програмне забезпечення і комплексні вектори атак, включаючи атаки на ланцюги поставок.

Режимам, які мирилися з існуванням цих угруповань, може знадобитися встановити правила протидії, коли ці операції почнуть викликати конфлікти з їхніми союзниками або підривати їхні власні інтереси.

Підсумовуючи, можна сказати, що 2024 рік стане ще одним роком розповсюдження Ransomware. Однак важливо визнати, що бізнес-модель Ransomware значно змінилася з 2017 року, і ми перебуваємо в самому розпалі одного з таких переходів. Залишатися в курсі останніх тенденцій вкрай важливо, так само як і визначати пріоритети фундаментальних стратегій, таких як глибокий захист і багаторівнева безпека. Акцент повинен бути спрямованим на розвиток можливостей, ніж інструментів, що охоплюють засоби запобігання, захисту, виявлення і реагування на загрози.

Ці прогнози є результатом наполегливої роботи дослідників безпеки в Bitdefender Labs і практичного досвіду фахівців з безпеки в команді Bitdefender MDR.

Якщо ви бажаєте дізнатися більше про рішення Bitdefender і про те, як вони можуть допомогти вам залишитися в безпеці в цифровому світі, ми радимо звернутися до професіоналів.

Консультація з експертами Bitdefender допоможе зрозуміти ваші потреби в кібербезпеці та вибрати найкращий спосіб захистити себе та свою організацію.

Не зволікайте і не ризикуйте своєю безпекою – дізнайтеся більше про Bitdefender вже сьогодні!

Відділ продажу Bitdefender Україна:

пошта: orders@bitdefender.ua

телефон: 0 800 35 71 91