Ви можете інтегрувати GravityZone з Splunk, використовуючи API GravityZone і збирач подій HTTP Splunk. За допомогою цієї служби ви можете відправляти дані з GravityZone Control Center безпосередньо в Splunk Enterprise або Splunk Cloud.

Для інтеграції GravityZone зі Splunk вам необхідно мати під рукою:

1. Облікові дані для вашого профілю GravityZone Cloud.

2. Облікові дані для вашого профілю Splunk (хмарного або локального).

При бажанні ви можете використовувати сценарій для автоматичного включення інтеграції.

Щоб додаток Bitdefender Splunk міг зіставити дані, що надходять з GravityZone, необхідно встановити Bitdefender Splunk Add-on.

Щоб використовувати інтеграцію GravityZone зі Splunk, вам необхідно:

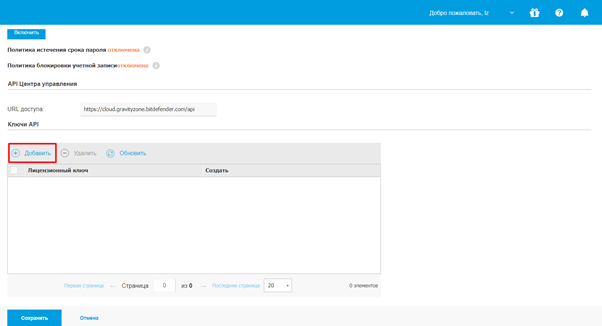

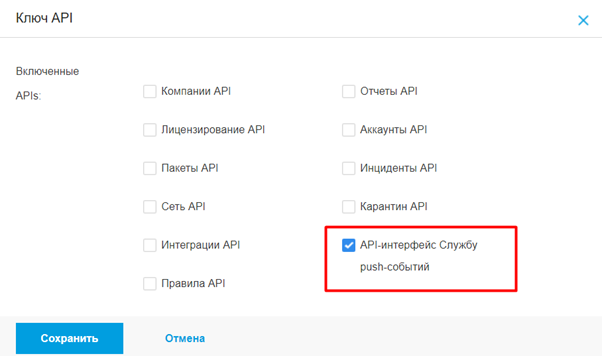

1. Включити API відправки подій в Центрі управління GravityZone.

2. Включити новий токен для збирача подій HTTP в Splunk.

3. Включити інтеграцію Splunk.

Встановіть прапорець «API-інтерфейс Служби push-подій» і натисніть кнопку «Зберегти».

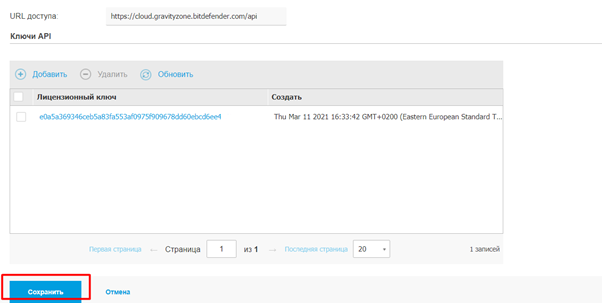

Новий ключ з’явиться в таблиці ключів API. Натисніть кнопку «Зберегти».

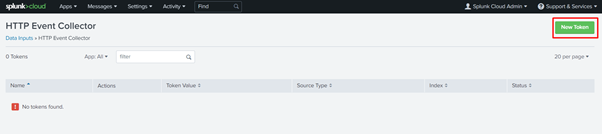

2. Включення нового токена для збирача подій HTTP в Splunk.

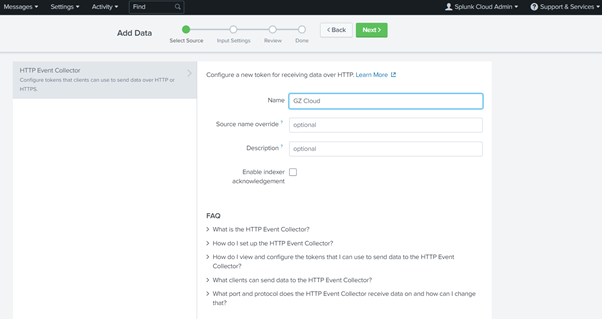

Увійдіть в Splunk. Перейдіть в Settings> Data Inputs> HTTP Event Colector. Натисніть New Token.

На екрані «Add Data» заповніть поле «Name», як показано на зображенні нижче, і натисніть «Next».

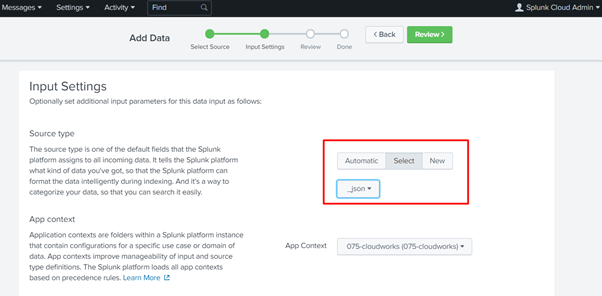

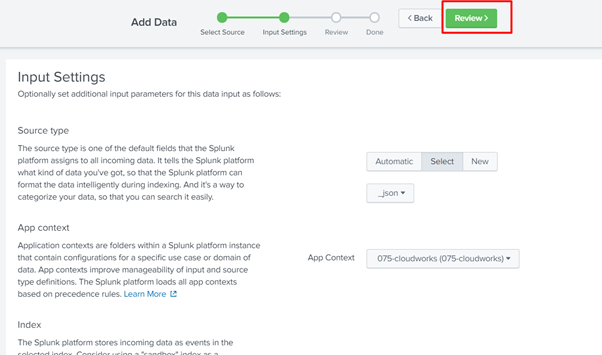

В якості типу джерела (Source type) натисніть Select і виберіть _json.

Якщо ви використовуєте програму Bitdefender Splunk після установки Splunk Bitdefender Add-on натисніть Select і виберіть bitdefender: gz в якості джерела.

В Index виберіть індекс за замовчуванням або створіть новий. Події, отримані збирачем подій HTTP, будуть вставлені в обраний індекс.

Натисніть Review. Перевірте введені дані та натисніть Submit.

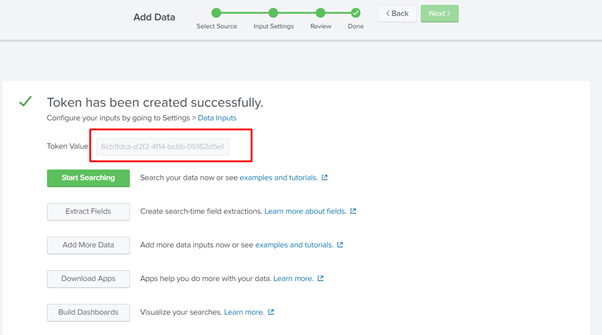

Токен успішно створений. Скопіюйте значення токена і збережіть його. Він знадобиться вам пізніше, щоб включити інтеграцію.

Перейдіть в Settings> Data Inputs> HTTP Event Collector і переконайтеся що статус Enabled.

3. Включення інтеграції Splunk

Після того, як ви створили ключ служби відправки подій в GravityZone Control Center і включили збирач подій HTTP в Splunk, вам необхідно включити інтеграцію. Це означає, що вам потрібно почати відправку подій з GravityZone в Splunk.

Включення інтеграції Splunk вручну:

Щоб включити інтеграцію з Splunk, ви повинні налаштувати параметри служби відправки подій з емулятора термінала в Linux (або Mac).

Ці налаштування відносяться до:

- URL-адреса API GravityZone. Ви знайдете її в Мій обліковий запис> API Центру Управління, і вона повинна бути схожий на https://cloudgz.gravityzone.bitdefender.com/api.

- Тема авторизації ключа API, створеного в GravityZone. Значення заголовка – це базовий код base64encode. Щоб отримати заголовок авторизації, запустіть команду echo, за якою слідує ключ API з двокрапкою ( “:”).

- >echon’604821e87e4c7de3aa15d0e6a97f5ab362281dbf0763746671da2caf4b5cccd1:’ | base64 -w 0 Результат повинен бути приблизно таким: NjA0ODIxZTg3ZTRjN2RlM2FhMTVkMGU2YTk3ZjVhYjM2MjI4MWRiZjA3NjM3NDY2NzFkYTJjYWY0YjVjY2NkMTo =

- Splunk URL. Ви знайдете його на своїй платформі Splunk Cloud, і він повинен бути приблизно таким: https://prd-p-xlpxkqpw84k2.cloud.splunk.com. Якщо ви використовуєте Splunk локально, URL-адреса вже існує.

- Токен збирача подій HTTP.

Отримавши зазначені вище дані, запустіть цю команду (параметри, які необхідно змінити, підкреслені):

Curl -k -X POST

https://cloudgz.gravityzone.bitdefender.com/api/v1.0/jsonrpc/push

-H ‘authorization:

Basic NjA0ODIxZTg3ZTRjN2RlM2FhMTVkMGU2YTk3ZjVhYjM2MjI4MWRiZjA3NjM3NDY2NzFkYTJjYWY0YjVjY2NkMTo =’

-H ‘cache-control: no-cache’

-H ‘content-type: application / json’

-d ‘{ “params”: { “status”: 1, “serviceType”: “splunk”, “serviceSettings”: { “url”: “https://input-prd-p-r2rmnllpzv4n.cloud.splunk.com : 8088 / services / collector “,” requireValidSslCertificate “: false,” splunkAuthorization “:” Splunk EA900DEB-22C8-402B-A7F9-A926C1633E7A “},” subscribeToEventTypes “: {” modules “: true,” sva “: true,” registration “: true,” supa-update-status “: true,” av “: true,” aph “: true,” fw “: true,” avc “: true,” uc “: true,” dp “: true , “sva-load”: true, “task-status”: true, “exchange-malware”: true, “network-sandboxing”: true, “adcloud”: true, “exchange-user-credentials”: true}} , “jsonrpc”: “2.0”, “method”: “setPushEventSettings”, “id”: “1”} ‘

Результат повинен бути схожий на:

{ “Id”: “1”, “jsonrpc”: “2.0”, “result”: true}

GravityZone починає відправляти події в Splunk після перезавантаження налаштувань служби відправки подій. Це відбувається кожні 10 хвилин.

Щоб відразу почати відправку подій, запустіть цю команду (параметри, які вам потрібно змінити, підкреслені):

> Curl -k -X POST

https://cloudgz.gravityzone.bitdefender.com/api/v1.0/jsonrpc/push

-H ‘authorization: Basic R2U5SENZcWRVN2pJRFI5MHdOMGVFMXpiQjVTbmM1SE46’

-H ‘cache-control: no-cache’

-H ‘content-type: application / json’

-d ‘{ “params”: {}, “jsonrpc”: “2.0”, “method”: “getPushEventSettings”, “id”: “2”}’

Протестуйте інтеграцію Splunk

Щоб протестувати інтеграцію, запустіть цю команду (параметри, які необхідно змінити, підкреслені):

> Curl -k -X POST

https://cloudgz.gravityzone.bitdefender.com/api/v1.0/jsonrpc/push

-H ‘authorization: Basic R2U5SENZcWRVN2pJRFI5MHdOMGVFMXpiQjVTbmM1SE46’

-H ‘cache-control: no-cache’

-H ‘content-type: application / json’

-d ‘{ “params”: { “eventType”: “av”}, “jsonrpc”: “2.0”, “method”: “sendTestPushEvent”, “id”: “3”}’

Включення інтеграції Splunk скриптом

Ви також можете почати відправку подій з GravityZone в Splunk, запустивши скрипт, створений Bitdefender. Ви можете зробити це в емуляторі терміналу на Linux або Mac.

1. Скачайте скрипт тут.

2. Зробіть скрипт виконуваним, виконавши команду:

chmod + x bdpusheventconfig.sh

3. Запускаємо скрипт командою:

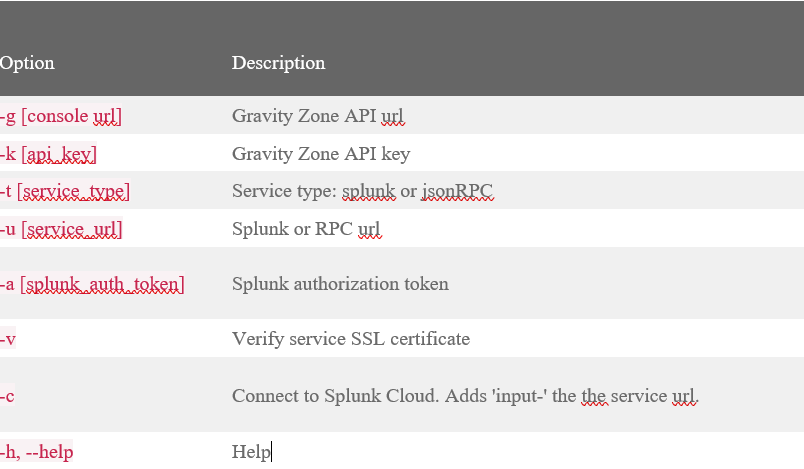

./bdpusheventconfig.sh -g [console_url] -k [api_key] -t [service_type] -u [service_url] -a [splunk_auth_token] -v -c [events]

Скрипт включає наступні параметри:

Ці параметри аналогічні тим, які використовуються під час включення інтеграції вручну.

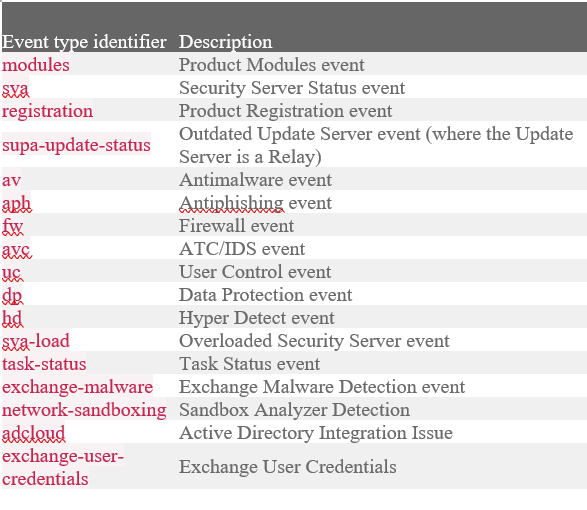

Список [events] відноситься до одного або кількох подій, розділених пробілами, які повинні бути відправлені з GravityZone в Splunk. Ці події описані в таблиці нижче:

Щоб підписатися на всі події, використовуйте значення all або вкажіть кожне з них. Якщо список подій порожній (типи подій не вказані), інтеграція відключена.

Приклади:

Увімкніть інтеграцію Splunk

./bdpusheventconfig.sh -g https://gz.example.com/api/v1.0/jsonrpc/push -k abcdefghijklmnopqrstuvwxyz123456 -t splunk -u https://splunk.example.com -a 11111111-2222-3333 -4444-555555555555 -c modules sva registration supa-update-status av aph fw avc uc dp sva-load task-status exchange-malware network-sandboxing adcloud exchange-user-credentials

./bdpusheventconfig.sh-ghttps://gz.example.com/api/v1.0/jsonrpc/push-k abcdefghijklmnopqrstuvwxyz123456 -t splunk -u https://splunk.example.com -a 11111111-2222-3333 -4444-555555555555 -c all

Налаштування служби json RPC

./bdpusheventconfig.sh-ghttps://gz.example.com/api/v1.0/jsonrpc/push-k abcdefghijklmnopqrstuvwxyz123456 -t jsonRPC -u https://rpc.example.com modules sva registration supa-update- status av aph fw avc uc dp sva-load task-status exchange-malware network-sandboxing adcloud exchange-user-credentials

Відключити інтеграцію Splunk

./bdpusheventconfig.sh-ghttps://gz.example.com/api/v1.0/jsonrpc/push-k abcdefghijklmnopqrstuvwxyz123456 -t splunk -u https://splunk.example.com -a 11111111-2222-3333 -4444-555555555555 -c

Для звернення до технічної підтримки:

Встановіть TeamViewer для віддаленого підключення фахівця технічної підтримки першого рівня

ЗавантажитиНапишіть в технічну підтримку

Виникли запитання?

Введіть Ваші дані і опишіть проблему в формі нижче

Bitdefender Україна

Вулиця Казимира Малевича, 86Л, Київ, 03150